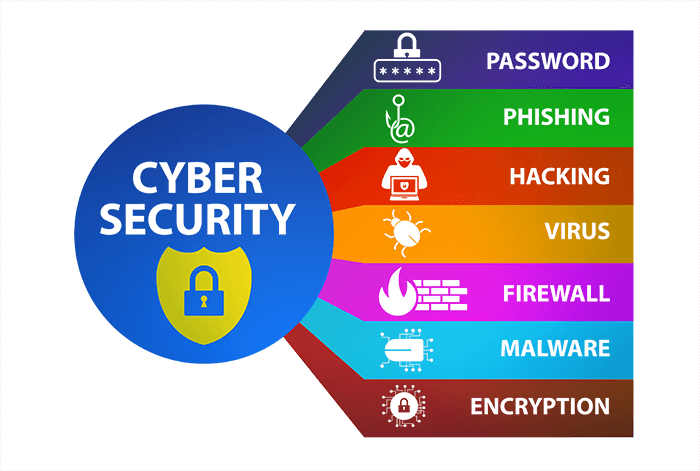

Cyber security, sicurezza delle informazioni, protezione dati: ecco come adottare misure di sicurezza integrate - Cyber Security 360

Progettazione del concetto di sicurezza dei dati per la privacy personale, la protezione dei dati e la sicurezza informatica. | Vettore Premium

Accesso, sicurezza informatica, tutela dei dati personali (e responsabilità) - ICT Security Magazine